Wprowadzenie do SSL (Secure Sockets Layer)

Głównym problemem związanym z administrowaniem dowolną siecią jest zabezpieczenie danych przesyłanych przez różne serwery, zwłaszcza do niezaufanych sieci. Za pomocą protokołu SSL / TLS można szyfrować wiadomości między serwerami po pomyślnym uwierzytelnieniu przez SSL.

SSL został opracowany przez Netscape w 1994 roku jako środek do zabezpieczenia komunikacji między klientem a serwerem.

Co to jest SSL?

SSL oznacza Secure Sockets Layer i jest protokołem używanym do zapewnienia bezpiecznej komunikacji z siecią komputerową. Oficjalna nazwa protokołu została teraz zmieniona i zastąpiona, znana jako TLS, co oznacza Transport Layer Security. Protokół SSL był podstawą protokołu TLS, ale zastąpił luki wykryte w protokole SSL.

W dzisiejszym świecie istnieją informacje osobiste i bezpieczne, które należy chronić przed hakerami i przestępcami. Wymiana informacji może odbywać się między serwerem a klientem (np. Przeglądarką i witryną internetową), a także może mieć miejsce w sieci serwerów.

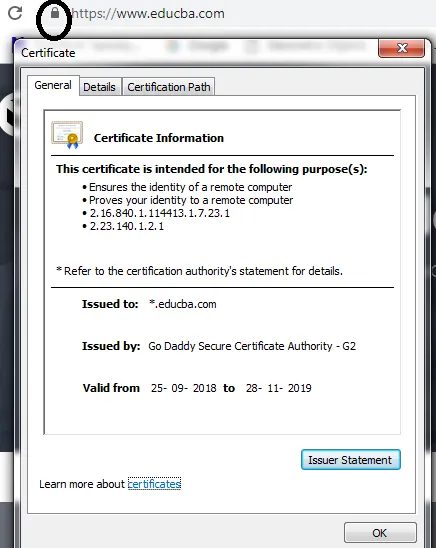

Ilekroć sieć lub strona internetowa jest zabezpieczona przez SSL, HTTPS pojawia się w adresie URL. HTTPS oznacza Hyper Text Transfer Protocol Secure. Można również zobaczyć o wiele więcej szczegółów na temat organu wydającego certyfikat SSL i nazwy firmy właściciela witryny, klikając lewy górny symbol blokady, który pojawia się na pasku przeglądarki.

Źródło: From My Desktop

Działanie SSL (jak ustanowione jest bezpieczne połączenie)

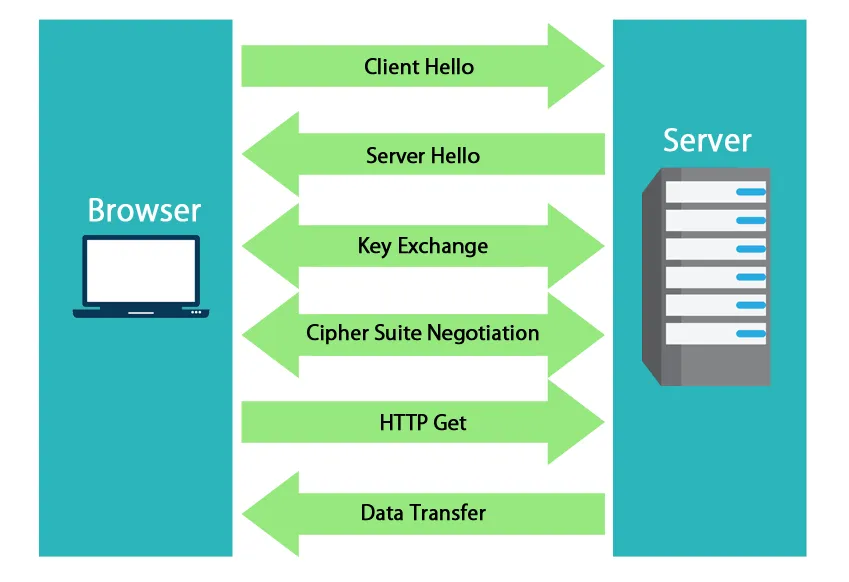

Podstawowym podejściem stosowanym za SSL jest włączenie i zainstalowanie certyfikatu SSL na serwerze, a gdy klient, powiedzmy, przeglądarka internetowa próbuje się z nim połączyć, certyfikat SSL uruchamia protokół SSL, który szyfruje wszystkie dane pomiędzy klient i serwer. Między klientem a przeglądarką występuje uścisk protokołu SSL, który jest niewidoczny dla użytkowników. Aby skonfigurować połączenie SSL, wymagane są trzy klucze: klucz prywatny, klucz publiczny i klucze sesji.

Zasada jest następująca:

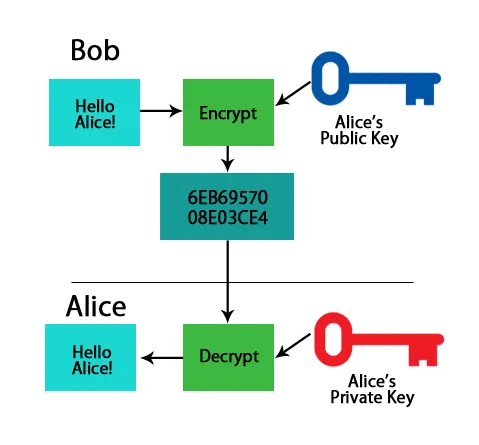

Wszystko, co jest szyfrowane za pomocą klucza publicznego, może zostać odszyfrowane tylko za pomocą klucza prywatnego i odwrotnie. Po ustanowieniu połączenia klucz sesji jest używany do szyfrowania wszystkich danych.

Istnieją różne algorytmy używane do szyfrowania danych w SSL, a algorytmy symetryczne obsługiwane w SSL to Camellia, DES, 3DES, RC2, ARCFOUR, AES, IDEA, SEED, NULL (tj. Bez szyfrowania).

jakie są kroki w celu ustanowienia bezpiecznego połączenia za pośrednictwem protokołu SSL?

Oto kroki, które są wymagane do ustanowienia bezpiecznego połączenia przez SSL:

- Przeglądarka internetowa, tj. Klient łączy się z serwerem, który jest zabezpieczony SSL. Przeglądarka / klient żąda identyfikacji serwera.

- Następnie serwer wysyła do klienta certyfikat SSL wydany przez urząd certyfikacji. Wraz z certyfikatem serwer wysyła również swój klucz publiczny.

- Klient, tj. Przeglądarka, otrzymuje kopię certyfikatu, a następnie weryfikuje różne właściwości, tj. Sprawdza, czy wygasa, unieważnia i ważność. Jeśli wynikowy test jest zaufany, symetryczny klucz sesji jest wysyłany z powrotem do klienta, który jest szyfrowany za pomocą klucza publicznego serwera.

- Serwer następnie odszyfrowuje symetryczny klucz sesji za pomocą swojego klucza prywatnego. Odsyłane jest również potwierdzenie, które jest szyfrowane kluczem sesji.

- Po ustanowieniu bezpiecznego połączenia wszystkie przesyłane dane są szyfrowane za pomocą klucza sesji.

Funkcje SSL i zapewnione zabezpieczenia

SSL / TLS zapewnia funkcje szyfrowania danych, uwierzytelniania i integralności danych.

Gdy dane są szyfrowane za pomocą protokołu SSL, oznacza to w zasadzie:

- Wysłane dane / wiadomość nie są przez nikogo czytane

- Wiadomość / dane nie są modyfikowane przez nikogo

- Wiadomość / dane są wysyłane do zamierzonego odbiorcy.

Aby upewnić się, że wiadomość dotarła do adresata i nikt go nie zmodyfikował, SSL szyfruje to, a także podpisuje.

Oba procesy wymagają użycia kluczy.

Klucze publiczne, prywatne i symetryczne

- Klucz publiczny - klucz publiczny przekształca wiadomość w nieczytelny format przy użyciu algorytmów i tylko osoba posiadająca klucz publiczny może zaszyfrować wiadomość. Z drugiej strony odbiorca ma klucz prywatny, za pomocą którego może odszyfrować wiadomość.

- Klucz prywatny - klucz prywatny służy do odszyfrowania wiadomości, która została zaszyfrowana przy użyciu klucza publicznego.

Przykład:

Klucz publiczny, jak sama nazwa wskazuje, jest dostępny dla każdego, kto ma dostęp do repozytorium.

Klucz publiczny mniej więcej może wyglądać tak:

1048 0141 03C9 18FA CA8D EB2D EKD5 FD37 89B9 M069 EA97 FC20 5E35 F577 EE31 C4FB C6B4 4811 7A86 BC8F BAFA 362F 922B F01B 2K40 C744 2654 C0DD 2881 D673 CA2B 4013 C266 E2ED CB02.

Idąc za najsłynniejszym przykładem, jeśli Bob chciałby wysłać poufne informacje do Alicji, zaszyfruje dane za pomocą klucza publicznego Alice. W ten sposób upewni się, że tylko Alice będzie w stanie to przeczytać. Z drugiej strony tylko Alice ma dostęp do odpowiedniego klucza prywatnego. Tak więc tylko osoba posiadająca klucz prywatny ma możliwość odszyfrowania zaszyfrowanych danych.

Klucze i certyfikaty

W jaki sposób w kryptografii klucza publicznego / prywatnego wiemy, że klucz publiczny należy do podmiotu, który go zgłosił?

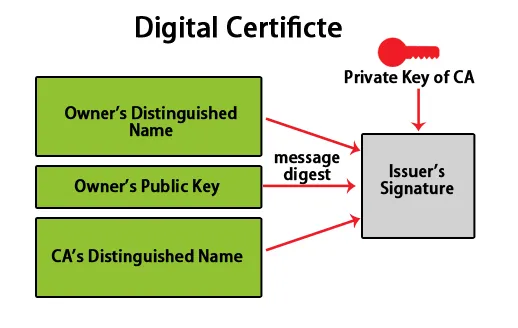

Certyfikat cyfrowy jest odpowiedzią na to.

Klucz cyfrowy jest jak hasło elektroniczne, które zapewnia łącze między kluczem publicznym a podmiotem (takim jak firma, firma), które jest weryfikowane. Certyfikaty cyfrowe są preferowanym sposobem dystrybucji zaufanych publicznych kluczy szyfrowania.

Jak uzyskiwane są certyfikaty cyfrowe?

Certyfikaty cyfrowe można uzyskać od dowolnego z uznanych urzędów certyfikacji lub urzędu certyfikacji.

Niektóre z popularnych firm urzędów certyfikacji to:

- Comodo SSL.

- DigiCert.

- Entrust Datacard.

- GeoTrust.

- GlobalSign.

- Idź Tato.

- Rozwiązanie sieciowe.

- RapidSSL

Aby uzyskać certyfikat, firma lub podmiot musi wypełnić formularz, dodać klucze publiczne, które należy przesłać do urzędu certyfikacji. Z kolei urząd certyfikacji przeprowadzi pewne kontrole i odeśle klucz, który zostanie zawarty w certyfikacie.

Nadchodzący certyfikat jest podpisany przez CA (Urząd Certyfikacji).

Certyfikaty cyfrowe są głównie dwojakiego rodzaju

- Extended Validated Certificates (EV)

EV lub rozszerzone zatwierdzone certyfikaty są używane w witrynach HTTPS, a także w oprogramowaniu. EV zapewnia podmiot prawny do kontrolowania pakietu oprogramowania i strony internetowej.

- Domain Validated Certificates (DV)

W przypadku certyfikatów DV lub domeny weryfikuje certyfikaty, tożsamość firmy lub podmiotu jest sprawdzana przez przekazanie pewnej kontroli nad domeną DNS. DV jest typowym certyfikatem cyfrowym X.509.

Kroki w celu ustalenia ważnego certyfikatu SSL

Aby ustalić, czy witryna ma certyfikat SSL, czy ważny certyfikat SSL (co oznacza, że jest zaufany i nie wygasł), poniżej opisano kilka czynności, które można wykonać:

- Główną różnicą jest „HTTP” (tj. HyperText Transfer Protocol) i „https” (tj. HyperText Transfer Protocol Secure), który mówi, które połączenie jest zabezpieczone przez SSL. Https będzie zawsze wyświetlany przed dowolnym adresem strony, jeśli jest zabezpieczony SSL. Chociaż jeśli witryna nie ma żadnych zabezpieczeń, jej adres zostanie wyświetlony za pomocą protokołu HTTP.

- Symbol kłódki można zobaczyć, jeśli witryna jest zabezpieczona protokołem SSL.

- Można również zobaczyć o wiele więcej szczegółów na temat organu wydającego certyfikat SSL i nazwy firmy właściciela strony internetowej, klikając lewy górny symbol kłódki (tj. Kłódka), który pojawia się na pasku przeglądarki.

Gdzie należy używać SSL?

SSL powinien być używany wszędzie tam, gdzie przesyłamy dane lub informacje przez sieć, zwłaszcza jeśli informacje są wrażliwe.

Przykłady:

- Komunikacja intranetowa - Aby zabezpieczyć informacje wymieniane w intranecie organizacji.

- Internet - Aby zabezpieczyć informacje wymieniane przez Internet. Na przykład do komunikacji między przeglądarką internetową a serwerem.

- Do zabezpieczenia wymiany informacji między serwerami lub za pośrednictwem sieci serwerów.

- Chmura obliczeniowa.

- Zabezpieczanie informacji przesyłanych za pośrednictwem telefonu komórkowego, tabletu itp.

- Komunikacja e-mail i wiele innych.

Zalety i zalety certyfikatów SSL

Jak się dowiedzieliśmy, SSL to protokół używany do zapewnienia bezpiecznej komunikacji z siecią komputerową. Oto zalety korzystania z SSL:

1. Aby zniszczyć wszystkie próby złych, „hakerów”

Istnieje wiele witryn phishingowych, które są obecnie dostępne i są tworzone, dlatego musimy bardzo ostrożnie podchodzić do witryn phishingowych. W wielu przypadkach możesz zobaczyć dokładną replikę oryginalnej witryny internetowej, która jest udostępniana w celu sfałszowania. Ale jeśli chodzi o certyfikaty SSL, upewnią się, że nic takiego się nie wydarzy, ponieważ fałszywe strony internetowe nie mogą uzyskać certyfikatu SSL zatwierdzonego i podpisanego przez CA. Oprócz tego protokół SSL ochroni Cię przed innymi zagrożeniami, takimi jak „atak człowieka w środku” i podsłuch.

2. Ranking wyszukiwarek i wzrost obecności użytkowników

Wiele wyszukiwarek, takich jak Google, zaktualizowało swój algorytm do strony rankingowej, aby pojawiały się w wynikach wyszukiwania na podstawie określonych parametrów, a jednym z nich jest witryna zabezpieczona protokołem SSL. Każda witryna z zabezpieczeniami SSL zostanie uszeregowana przed witryną, która nie ma żadnych zabezpieczeń, co oznacza, że kiedy użytkownicy będą wyszukiwać informacje, zabezpieczona strona SSL będzie wyświetlana jako pierwsza w wynikach wyszukiwania, a strony NoNSSL będą wyświetlane w ostatniej kolejności.

Kolejną dużą zaletą jest zdobycie zaufania użytkowników i klientów. Witryna zabezpieczona protokołem SSL zyskuje zaufanie użytkowników i są mniej zaniepokojeni aspektem bezpieczeństwa witryny i nie boją się podczas przeglądania witryny.

3. Bezpieczna bramka płatności i Bezpieczne zakupy

Uzyskanie certyfikatu SSL jest obowiązkowe dla każdej witryny firmowej. Jeśli chodzi o przelewy pieniężne i gotówkowe, najważniejsze jest zapewnienie bezpiecznego tunelu między podmiotem kupującym a podmiotem sprzedającym, który jest zaangażowany w działalność gospodarczą. Firma działająca bez certyfikatu SSL jest prawie celem ataków hakerów. Bez bezpiecznego połączenia żaden użytkownik nigdy nie zyska zaufania do podania numerów kart kredytowych w celu dokonania transakcji.

4. Większe bezpieczeństwo i rozszerzone uwierzytelnianie

Wraz z rosnącą liczbą ataków cybernetycznych na całym świecie klienci, a także hakerzy etyczni, stają się coraz bardziej bezpieczni w stosunku do swojej roli, aby zapobiec błędom. Istnieje wiele poufnych informacji wymienianych w sieci, takich jak hasła, dane osobowe, umowy biznesowe itp. Dlatego należy zapewnić bezpieczne uwierzytelnienie, aby zapewnić dobrą ochronę komunikacji. To dodatkowe bezpieczeństwo osiąga się poprzez wydanie certyfikatu serwera wraz z certyfikatem SSL.

5. Bardziej niezawodne szyfrowanie dla bezpieczeństwa informacji

Wszystkie informacje przesyłane przez połączenie SSL są szyfrowane przy użyciu solidnych i złożonych algorytmów. Ich odszyfrowanie jest prawie niemożliwe. Algorytmy szyfrowania, z których najczęściej korzystają urzędy certyfikacji, to RSA, DSA i ECC. Wszelkie poufne informacje, takie jak hasła lub numery kart kredytowych, przesyłane przez sieć będą zabezpieczone solidnym szyfrowaniem i nie pozwolą hakerom na ich złamanie.

Wniosek

W tym artykule dobrze poznaliśmy protokół SSL i sposób jego działania. Dowiedzieliśmy się także o kluczach publicznych i prywatnych używanych w algorytmie szyfrowania SSL, a następnie dowiedzieliśmy się, gdzie możemy użyć SSL. Na koniec podsumowaliśmy nasz artykuł, widząc zalety protokołu SSL.

Polecane artykuły

To był przewodnik po Co to jest SSL ?. Tutaj omówiliśmy Kluczową koncepcję, funkcje, działanie, korzyści i kroki w celu ustalenia ważnego certyfikatu SSL. Możesz także przejrzeć nasze inne sugerowane artykuły, aby dowiedzieć się więcej -

- Czy Ansible jest bezpłatny?

- Co to jest MapReduce w Hadoop?

- Co to jest Django?

- Co to jest Cyber Security?

- Treść i rodzaje certyfikatów cyfrowych