Wprowadzenie do testowania bezpieczeństwa

Testy bezpieczeństwa to testowanie oprogramowania zaprojektowane w celu wykrywania luk w systemie i zapewnienia ochrony informacji i zasobów przed potencjalnymi intruzami. Podobnie aplikacja internetowa, oprócz ochrony danych, potrzebuje bezpieczeństwa w zakresie dostępu. Aplikacja powinna być odporna na ataki Brute Force oraz XSS, SQL Injections, opracowane przez programistę. Podobnie, punkty dostępu zdalnego aplikacji internetowej muszą być również bezpieczne. Jednak znaczenie bezpieczeństwa rośnie wykładniczo, gdy mówimy o Internecie. Nikt nigdy nie pomyśli, że jeśli system online nie może chronić danych transakcji. Bezpieczeństwo nie jest jeszcze terminem jego definicji.

Oto lista wad bezpieczeństwa

• Jeśli oddział „Wstęp” może edytować informacje o egzaminie, system zarządzania studentami jest niepewny.

• Jeśli DEO (operator wprowadzania danych) może generować „raporty”, schemat ERP nie jest bezpieczny.

• Jeśli dane karty kredytowej klienta nie są szyfrowane, witryna internetowa nie ma bezpieczeństwa.

• Spersonalizowane oprogramowanie nie ma wystarczającego bezpieczeństwa, gdy zapytanie SQL znajdzie prawdziwe hasło użytkownika.

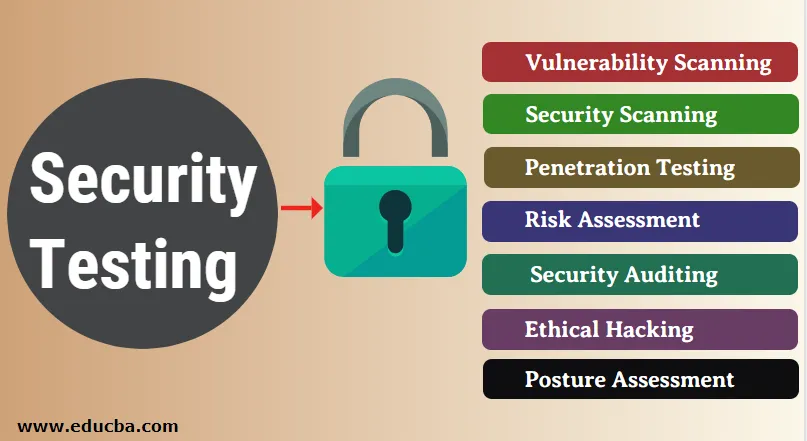

Rodzaje testów bezpieczeństwa

Podręcznik metodologii testów bezpieczeństwa Open Source zawiera siedem podstawowych rodzajów testów bezpieczeństwa. Poniżej opisano:

1. Skanowanie w poszukiwaniu luk

Odbywa się to za pomocą zautomatyzowanego oprogramowania do skanowania systemu w poszukiwaniu znanych sygnatur podatności.

2. Skanowanie bezpieczeństwa

Obejmuje to identyfikację słabych punktów w sieci i systemie oraz oferuje alternatywy dla zmniejszenia takich zagrożeń. W przypadku skanowania ręcznego i automatycznego skanowanie to można wykonać.

3. Testy penetracyjne

Ten test symuluje atak złośliwego hakera. Badanie to obejmuje analizę konkretnego systemu w celu wykrycia potencjalnych luk w wewnętrznym hakowaniu.

4. Ocena ryzyka

Ten test obejmuje analizę zagrożeń bezpieczeństwa zaobserwowanych w firmie. Zagrożenia mają niską, średnią i wysoką klasyfikację. Ten test proponuje kontrole i działania mające na celu zmniejszenie ryzyka.

5. Audyt bezpieczeństwa

Audyt można również przeprowadzić online za pomocą linii, kontroli kodu i systemów operacyjnych pod kątem błędów bezpieczeństwa.

6.Hakowanie etyczne

Etyczne hakowanie to nie to samo, co złośliwe hakowanie. Etyczne hakowanie ma na celu identyfikację braków bezpieczeństwa w strukturze organizacyjnej.

7. Ocena postawy

Łączy to skanowanie bezpieczeństwa, oceny ryzyka i etyczne hakowanie, aby pokazać ogólną pozycję organizacji w zakresie bezpieczeństwa.

Metodologie testów bezpieczeństwa

Istnieją różne metodologie testowania bezpieczeństwa

1. Tiger Box

2. Czarna skrzynka

3. Szare pudełko

Tygrys Skrzynia:

Hakowanie to jest zwykle wykonywane na laptopie z systemem operacyjnym i kolekcją narzędzi hakerskich. Ten test pozwala operatorom testującym penetrację i operatorom testującym bezpieczeństwo oceniać i atakować podatności.

Czarna skrzynka:

Black Box Testing to metoda testowania oprogramowania znana testerowi jako testowanie behawioralne. W ten sposób wewnętrzna konstrukcja testowanego produktu nie jest znana. Egzaminy te mogą być funkcjonalne lub nie.

Szare pudełko:

Gray Box Testing to technika testowania oprogramowania, która łączy testy Black Box i White Box. Gray Box Testing to metoda testowania aplikacji lub oprogramowania, która ma część wewnętrznego działania implementacji.

Jak możemy wykonać testy bezpieczeństwa?

Zawsze ustalano, że jeśli odłożymy testy bezpieczeństwa po wdrożeniu lub wdrożeniu oprogramowania, koszty te wzrosną. Na wcześniejszych etapach testy bezpieczeństwa muszą być przeprowadzane w cyklu życia SDLC. Przyjrzyjmy się odpowiednim procedurom bezpieczeństwa dla każdego etapu SDLC. W przypadku obszarów wejściowych tester może sprawdzić maksymalne długości. To ograniczenie nie może pozwolić hakerowi na włączenie takich złośliwych skryptów.

• Ocena bezpieczeństwa wymagań i kontrola nadużyć / niewłaściwego użytkowania.

• Analiza zagrożeń bezpieczeństwa dla projektu. Opracowanie planu testów, w tym testów bezpieczeństwa.

10 najlepszych narzędzi do testowania bezpieczeństwa Open Source

Poniżej znajduje się lista najlepszych narzędzi do testowania zabezpieczeń wraz z ich funkcjami. Możesz wybrać dowolne narzędzie w zależności od potrzeb.

1. Wapiti

Wapiti to potężne narzędzie do testowania bezpieczeństwa aplikacji internetowych do oceny bezpieczeństwa aplikacji internetowych. Przeprowadza „testy czarnej skrzynki” w celu sprawdzenia potencjalnej podatności na zagrożenia w aplikacjach internetowych. Skanuje strony internetowe i wstrzykuje informacje o testach w celu monitorowania niedociągnięć bezpieczeństwa podczas fazy testowania. Wapiti definiuje wiele luk w obsłudze ataków GET i POST HTTP. Wapiti to aplikacja do poleceń, która jest trudna dla początkujących, ale prosta dla profesjonalistów. Oprogramowanie wymaga pełnego zrozumienia poleceń.

Funkcje Wapiti

• Wtrysk XSS

• Zastrzyk bazy danych

• Wykrywanie wykonania polecenia.

• Wtrysk CRLF

2. Zed Attack Proxy

Zed Attack Proxy, powszechnie znany jako ZAP, ZAP został stworzony przez OWASP i przy tym ZAP jest open source. Zed Attack Proxy Obsługiwany przez Unix / Linux, Windows i Mac OS, Zed Attack Proxy pozwala zidentyfikować szereg luk w zabezpieczeniach, nawet na etapie programowania i testowania aplikacji internetowych. To narzędzie testowe jest łatwe w użyciu, nawet jeśli jesteś początkującym testem penetracyjnym.

Funkcje Zed Attack

• Serwer proxy Zed Attack ma skaner automatyzacji i obsługę uwierzytelniania.

• Serwer proxy Zed Attack ma również dynamiczny certyfikat SSL i obsługę gniazd sieciowych.

3. Vega

Napisane w JAVA, Vega ma GUI. Jest dostępny w systemach Linux, Mac OS i Windows, które mogą ci pomóc. Vega to bezpłatne narzędzie do testowania aplikacji internetowych i platforma Open Source. Vega może pomóc w znalezieniu i sprawdzeniu poprawności SQL Injection, Cross-Site Scripting (XSS) i innych luk w zabezpieczeniach. Można go również użyć do ustawienia preferencji, takich jak liczba potomków ścieżki i liczba węzłów na sekundę, maksymalne i minimalne żądania na sekundę.

Funkcje Vega

• Vega ma skrypty między witrynami.

• Sprawdzanie poprawności wtrysku SQL

4. W3af

W3af to znana platforma do testowania bezpieczeństwa aplikacji internetowych. Zapewnia skuteczną platformę do testowania penetracji aplikacji internetowych, opracowaną przy użyciu Pythona. Tego narzędzia można użyć do zidentyfikowania ponad 200 rodzajów problemów bezpieczeństwa aplikacji internetowych, takich jak skrypty krzyżowe i wstrzykiwanie SQL. Monitoruje następujące luki w zabezpieczeniach aplikacji internetowych. W3af można łatwo zrozumieć zarówno w interfejsie GUI, jak i konsolach. Moduły uwierzytelniania pozwalają również na uwierzytelnianie strony internetowej.

Funkcje W3af

• Wiele wadliwych ustawień CORS

• CSRF i znacznie więcej podatności

5. Skipfish

Skipfish to narzędzie do testowania aplikacji internetowych, które naprawia witrynę i sprawdza wszelkie słabości na każdej stronie, a na koniec przygotowuje raport z audytu. Skipfish jest napisany w języku c i jest zoptymalizowany do obsługi HTTP i pozostawienia minimalnego obciążenia procesora. Nie pokazując śladu procesora, oprogramowanie twierdzi, że przetwarza 2 K żądań na sekundę. Narzędzie twierdzi również, że oferuje wysokiej jakości korzyści, ponieważ wykorzystuje heurystykę w aplikacjach internetowych. W przypadku aplikacji internetowych Linux, FreeBSD, Mac-OS X i Windows są dostarczane z narzędziami oceny bezpieczeństwa Skipfish.

6. SQLMap

SQLMap to popularne internetowe narzędzie do testowania bezpieczeństwa, które automatyzuje proces wykrywania podatności na iniekcję SQL w bazie danych witryn internetowych. Wyposażony w wiele różnych funkcji silnik testowy jest potężny, umożliwiając łatwą penetrację i testowanie wstrzyknięć SQL w aplikacji sieci Web. SQLMap obsługuje wiele baz danych, w tym MySQL, Oracle, PostgreSQL, Microsoft SQL itp. Ponadto narzędzie testowe obsługuje sześć różnych metod wstrzykiwania SQL.

7. Wfuzz

Wfuzz to kolejne narzędzie typu open source, które może być swobodnie dostępne na rynku dla internetowego narzędzia do testowania bezpieczeństwa. To narzędzie testowe zostało opracowane w języku Python i jest używane w aplikacjach internetowych do brutalnej siły. Podczas korzystania z WFuzz musisz działać na interfejsie wiersza poleceń, ponieważ nie ma interfejsu GUI. Niektóre cechy Wfuzz to:

Funkcje Wfuzz

• Wifuzz obsługuje wiele punktów wtrysku.

• OutPut Wfuzz jest dostępny w formacie HTML

• Posiada również wielowątkowość

• Posiada również obsługę wielu serwerów proxy

8. Metasploit

Jedna z najczęściej używanych platform do testów penetracyjnych. Metasploit to platforma testowa typu open source, która pozwala na testy bezpieczeństwa znacznie wykraczające poza ocenę ryzyka.

Funkcje Metasploit

• Struktura jest znacznie lepsza niż u konkurentów.

• Wiele scenariuszy dla fałszywych funkcji infiltracji

9. Acunetix

Kompletne narzędzie do oceny penetracji automatyzacji do skanowania witryn w poszukiwaniu luk 4500+. Najbardziej uderzającą cechą Acunetix jest to, że może on bez pośpiechu przesuwać tysiące stron.

Cecha Acunetix

- Może z łatwością wytworzyć wiele środków technicznych i środków zaradczych dotyczących zgodności.

- Skanuje zarówno aplikacje open source, jak i spersonalizowane

- Głębokie skanowanie zapewnia wydajne skanowanie.

10. Grabber

Grabber to skaner typu open source do wykrywania luk w zabezpieczeniach aplikacji internetowych. Małe aplikacje internetowe, takie jak fora i prywatne strony internetowe, są mobilne i można je skanować. Grabber to małe narzędzie testujące, które zajmuje dłużej skanowanie dużych aplikacji. Ponadto skaner nie ma interfejsu GUI ani funkcji generowania raportów PDF, ponieważ jest przeznaczony do użytku osobistego.

Funkcje Grabbera

• Kopia zapasowa weryfikacji pliku

• Weryfikacja Ajax

Wniosek

W tym artykule widzieliśmy, co to jest testowanie bezpieczeństwa, dlaczego jest nam potrzebne wraz z różnego rodzaju testami bezpieczeństwa, narzędziami używanymi do przeprowadzania testów i funkcjami. Mam nadzieję, że ten artykuł pomoże ci wybrać narzędzia testujące w oparciu o twoje wymagania i funkcje podane powyżej.

Polecane artykuły

To jest przewodnik po testach bezpieczeństwa. Tutaj omawiamy wprowadzenie, typy, metodologie i 10 najlepszych narzędzi do testowania bezpieczeństwa open source. Możesz także przejrzeć nasze inne sugerowane artykuły, aby dowiedzieć się więcej -

- Testy alfa a testy beta

- Testy statyczne

- Co to jest test użyteczności?

- Narzędzia do testowania wydajności

- Zalety i wady testów beta

- Poznaj narzędzia testowania aplikacji