Wprowadzenie do szyfrowania klucza publicznego

Szyfrowanie kluczem publicznym nazywane jest również szyfrowaniem kluczem asymetrycznym. Jak sama nazwa mówi klucz asymetryczny, do szyfrowania klucza publicznego używane są dwa różne klucze. Jeden klucz jest używany do procesu szyfrowania, a drugi klucz jest wykorzystywany do procesu deszyfrowania. Po wybraniu klucza do szyfrowania i deszyfrowania nie będzie używany żaden inny klucz. Z tych dwóch kluczy jeden klucz nazywa się kluczem publicznym, a drugi kluczem prywatnym.

Załóżmy, że chcesz komunikować się ze znajomymi przez Internet, aby bezpiecznie rozpocząć komunikację, potrzebujesz klucza publicznego i prywatnego. Klucz prywatny jest tajnym kluczem, powinieneś zachować go w tajemnicy. Jeśli klucz prywatny zostanie przekazany innej stronie, istnieje szansa na atak za pośrednictwem strony trzeciej.

Załóżmy, że X chce bezpiecznie komunikować się z Y, to zarówno X, jak i Y powinny mieć klucz publiczny i prywatny.

- X powinna zachować swój klucz prywatny w tajemnicy.

- X powinna przekazać swój klucz publiczny do Y.

- Y powinna zachować swój klucz prywatny w tajemnicy.

- Y powinna poinformować swój klucz publiczny do X.

Jak działa szyfrowanie klucza publicznego?

Działanie szyfrowania klucza publicznego wyjaśniono poniżej:

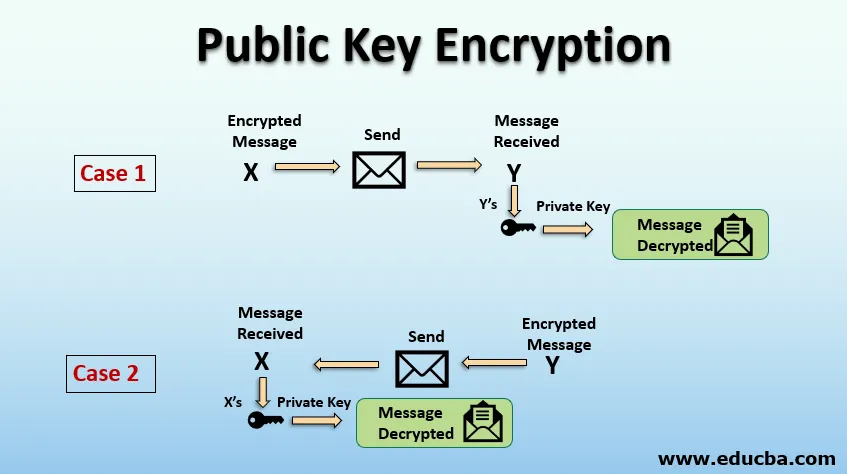

Przypadek 1

Gdy X chce komunikować się z Y, X używa klucza publicznego Y do szyfrowania wiadomości, jest to możliwe, ponieważ Y dzieli swój klucz publiczny z X.

- X wysyła zaszyfrowaną wiadomość do Y.

- Y otrzymuje wiadomość od X.

- Y odszyfrowuje wiadomość, używając jej, tj. Klucza prywatnego Y.

Uwaga: tylko Y zna jej klucz prywatny, a wiadomość można odszyfrować za pomocą klucza prywatnego Y. Zaletą tego jest to, że strona nie może odszyfrować wiadomości, ponieważ nie zna klucza prywatnego Y. Tylko klucz prywatny Y może odszyfrować wiadomość.

Przypadek 2

Gdy Y chce komunikować się z X, Y używa klucza publicznego X do szyfrowania wiadomości. Jest to możliwe, ponieważ X dzieli swój klucz publiczny z Y.

- Y wysyła zaszyfrowaną wiadomość do X.

- X otrzymuje wiadomość od Y

- X odszyfrowuje wiadomość przy użyciu jej, tj. Klucza prywatnego X.

składniki

Poniżej przedstawiono elementy szyfrowania klucza publicznego:

- Zwykły tekst: Tekst w czytelnym formacie, który może zrozumieć każdy, nazywa się zwykłym tekstem. Zwykły tekst służy jako dane wejściowe do procesu szyfrowania.

- Tekst zaszyfrowany : jest to tekst przekonwertowany na format czytelny w formacie nieczytelnym przy użyciu algorytmu szyfrowania nazywanego tekstem szyfrowanym. Tekst zaszyfrowany jest wynikiem procesu szyfrowania. Jest w formacie nieczytelnym i nikomu go nie rozumie.

- Klucz publiczny: klucz znany wszystkim jest znany jako klucz publiczny. Klucz publiczny jest zwykle używany do procesu szyfrowania po stronie nadawcy.

- Klucz prywatny: Klucz, który nie jest znany wszystkim, a który jest utrzymywany w tajemnicy, jest znany jako klucz prywatny. Klucz prywatny służy do odszyfrowywania po stronie odbiorcy.

- Algorytm szyfrowania: Algorytm używany do konwersji zwykłego tekstu na tekst zaszyfrowany jest znany jako algorytm szyfrowania.

- Algorytm deszyfrowania: Algorytm używany do konwersji tekstu szyfrowanego na zwykły tekst jest znany jako algorytm deszyfrujący.

Algorytmy szyfrowania klucza publicznego

Poniżej przedstawiono algorytmy szyfrowania klucza publicznego.

Algorytm RSA

RSA jest najpopularniejszym algorytmem szyfrowania klucza publicznego. Algorytm RSA opiera się na obliczeniach matematycznych, w których identyfikacja i pomnożenie dużej liczby pierwszej jest łatwe, ale trudne do uwzględnienia ich współczynnika. Klucze prywatne i publiczne używane w RSA to duże liczby pierwsze.

Kroki dla algorytmów RSA:

- Wybierz dwie duże liczby pierwsze X i Y.

- Oblicz produkt N = X * Y.

- Wybierz klucz publiczny E tak, aby nie był to współczynnik (X - 1) i (Y - 1).

- Wybierz klucz prywatny D, aby poniższe równanie stało się prawdziwe.

- (D * E) mod (X - 1) * (Y - 1) = 1

- Dla szyfrowania oblicz CT jako CT = PT E mod N.

- Wyślij CT do odbiornika.

- W celu odszyfrowania oblicz PT jako PT = CT D mod N.

Algorytm kryptografii ElGamal

ElGamal to kolejny popularny algorytm szyfrowania klucza publicznego.

Generowanie klucza ElGamal:

- Wybierz dużą liczbę pierwszą P jako klucz publiczny i Q jako klucz prywatny.

- Wybierz drugi klucz szyfrowania jako E1.

- Wybierz trzeci klucz szyfrowania jako E2, tak aby E2 = E Q mod P ElGamal Encryption Key.

- Wybierz losową liczbę R.

- Oblicz tekst zaszyfrowany jako CT = E1 R mod P.

- Oblicz drugi tekst zaszyfrowany CT2 = (PT * E2 R) mod P ElGamal deszyfrowanie klucza

- Oblicz zwykły tekst jako PT = (CT2 * (CT Q) - 1) mod P.

Polecane artykuły

Jest to przewodnik po szyfrowaniu klucza publicznego. Tutaj omawiamy szyfrowanie klucza publicznego, jego składniki i sposób jego działania wraz z przykładami. Możesz także przejrzeć następujące artykuły, aby dowiedzieć się więcej -

- Co możesz zrobić z szyfrowaniem kluczem symetrycznym?

- Kryptografia a szyfrowanie

- Rodzaje algorytmów symetrycznych

- Kluczowe cechy Dropbox