Wprowadzenie do rodzajów protokołów sieciowych

Protokół sieciowy to grupa reguł, którym towarzyszy sieć. Protokoły sieciowe będą sformalizowanymi wymaganiami i planami złożonymi z reguł, procedur i typów opisujących komunikację między kilkoma urządzeniami w sieci. Protokół można opisać jako podejście do reguł, które umożliwiają kilku podmiotom programu komunikacyjnego przesyłanie informacji za pośrednictwem dowolnego rodzaju różnych nośników fizycznych. Protokół identyfikuje reguły, składnię, semantykę, synchronizację komunikacji oraz możliwe metody zarządzania błędami. W tym artykule omówimy różne typy protokołów sieciowych.

Różne typy protokołów sieciowych

Poniżej znajdują się różne typy protokołów sieciowych: -

1. HTTP lub HTTPs

- To oznacza Hypertext Transfer Protocol lub Hypertext Transfer Protocol (bezpieczny). Wersja bezpieczna jest szyfrowana, co oznacza, że będziemy szyfrować wszystkie dane, wysyłając je od klienta do serwera.

HTTP HTTPS w warstwie aplikacji (7)

Warstwa transportowa (4) 80 443

- Teraz klient i serwer stają się bardzo ważne dzięki protokołowi warstwy aplikacji. Prawie wszystkie protokoły warstwy aplikacji używają tego modelu przy użyciu jednego urządzenia w sieci będącego klientem, a drugiego urządzenia w sieci jest serwerem.

- Teraz, gdy używamy HTTP lub HTTPS lub transferu pliku. Przesyłanie pliku w formacie hipertekstu. Hipertekst jest czytelny dla przeglądarki internetowej. Oprogramowanie klienckie, które prawdopodobnie znasz. Może to być Google Chrome lub Firefox, które mogą być przeglądarką Microsoft Edge lub przeglądarką Safari firmy Apple. Są to wszyscy klienci WWW, którzy obsługują użycie HTTP lub HTTPS.

- Po stronie serwera działa także oprogramowanie. Działa z oprogramowaniem serwera. W przypadku witryny zwykle korzystamy z Apache, oprogramowania typu open source, które jest serwerem sieciowym, który może działać w systemie Linux lub Windows. Mamy nginx, który jest używany w bardzo dużych wdrożeniach witryn i może być uruchamiany w systemie UNIX. Posiadamy Internetowe usługi informacyjne Microsoft lub IIS, które można uruchamiać w systemach Microsoft. Istnieje więc kilka opcji serwera WWW, które administrator serwera może zainstalować, aby hostować stronę internetową w Internecie. Zatem głównym celem klienta-serwera jest posiadanie oprogramowania klienckiego, takiego jak przeglądarka internetowa i serwer WWW, taki jak Apache, do współpracy w celu przesyłania tych dokumentów hipertekstowych w celu przeniesienia strony internetowej z serwera do klient.

- Numer portu jednoznacznie identyfikuje protokół warstwy 7 używany w warstwie 4. Możemy użyć tych numerów portów, aby łatwo zidentyfikować ruch na warstwie 4, HTTP domyślnie mamy port 80, a dla HTTPS domyślnie, mamy port 443 jako protokoły warstwy transportowej.

2. FTP (protokół przesyłania plików)

- FTP pozwala nam przesyłać pliki z klienta na serwer lub z serwera do klienta.

- Możemy to zrobić w obu kierunkach tutaj, a tym protokołem będzie FTP, sFTP lub TFTP.

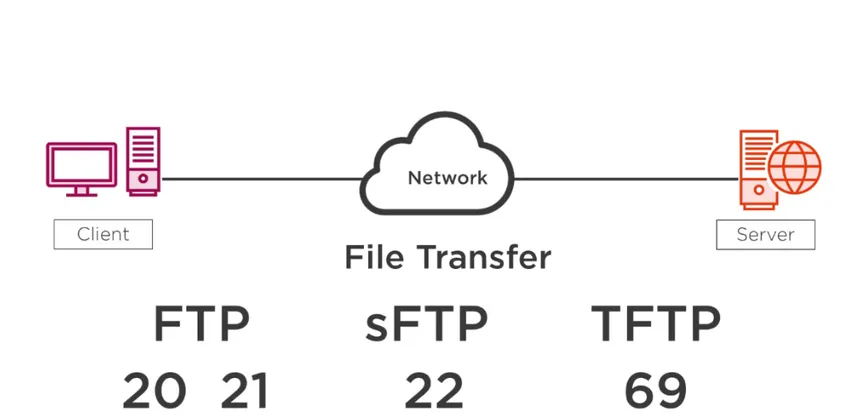

- FTP to protokół przesyłania plików, SFTP to bezpieczny protokół przesyłania plików, a TFTP to prosty protokół przesyłania plików .

- FTP i SFTP są do siebie bardzo podobne. Protokoły te będą przenosić pliki z jednego urządzenia na drugie, a oprogramowanie klienta i serwera zostało specjalnie zaprojektowane do tego celu.

- TFTP działa trochę inaczej. To naprawdę jest przeznaczone do wysyłania niewielkich plików między dwoma urządzeniami lub do prostych konfiguracji, w których można szybko przesłać plik bez martwienia się o uwierzytelnianie lub problemy z zaporami ogniowymi powodujące utratę ruchu.

- FTP i SFTP zazwyczaj wymagają podania nazwy użytkownika i hasła w celu przesłania tych plików. TFTP tego nie wymaga. SFTP właśnie tutaj będzie szyfrować ruch.

- FTP będzie używać obu portów 20 i 21; jeden służy do uwierzytelnienia, drugi służy do przesyłania informacji. Port 22 jest używany do SFTP, a powodem tego jest port 22, w rzeczywistości jest to numer portu dla innego protokołu, który przyjrzymy się pod nazwą Secure Shell lub SSH, a to, co się tutaj dzieje, polega na tym, że bierzemy protokół FTP i umieszczamy go w środku sesji SSH, która pozwala nam szyfrować ruch i dlatego numery portów są takie same dla SFTP i SSH. TFTP używa portu numer 69.

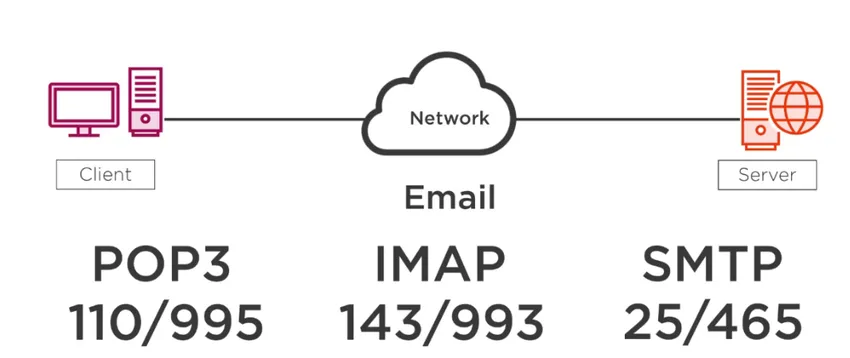

3. Protokoły e-mail (POP3, IMAP, SMTP)

- E-mail jest specjalnie zaprojektowany do przesyłania plików. Przesyłamy pliki, które faktycznie mają format tych dokumentów e-mail. W przypadku wiadomości e-mail stosujemy trzy protokoły. Dwa z nich są używane przez klienta do pobierania poczty z serwera. Dlatego POP i IMAP są jawnie używane do pobierania wiadomości e-mail, które obecnie znajdują się na serwerze, być może w Gmailu, a może na serwerze e-mail firmy, i używają go do przesyłania tych wiadomości e-mail do klienta, pewnego rodzaju klienta poczty, który znajduje się na Twoim stacja robocza.

- SMTP jest jednak prostym protokołem przesyłania poczty. Ten protokół pobiera wiadomość utworzoną w klienckiej aplikacji e-mail i używa jej następnie do wysłania tej wiadomości na serwer SMTP. SMTP służy do przekazywania wiadomości e-mail do serwera, a następnie serwer zastanawia się, jak odbierać wiadomości do zamierzonego odbiorcy.

- POP oznacza Post Office Protocol, używamy tam wersji 3.

- IMAP to Internetowy protokół dostępu do wiadomości, a następnie podobnie jak SMTP to Simple Mail Transfer Protocol. Wszystkie te protokoły działają w trybie nieszyfrowanym lub szyfrowanym.

- Więc tutaj z POP3, do nieszyfrowanego ruchu użyjemy portu 110; w przypadku ruchu szyfrowanego użyjemy portu 995. IMAP użyjemy portu 143 dla ruchu nieszyfrowanego, portu 993 dla ruchu szyfrowanego, a dla SMTP będziemy używać portu 25 dla szyfrowania i 465 dla szyfrowania.

4. TCP (Transmission Control Protocol) i UDP (User Datagram Protocol)

Istnieją dwa popularne protokoły sieciowe używane do wysyłania pakietów danych przez sieć. Razem TCP, a także UDP wyprzedzają pakiety danych przez urządzenie, stosując porty do różnych routerów, dopóki nie połączą się z ostatnim miejscem docelowym. Są również wykorzystywane do wysyłania pakietów z odbiornikiem na adres IP. Zarówno TCP, jak i UDP koncentrują się na IP lub protokole internetowym.

TCP / IP

UDP / IP, który jest używany bardzo często, ale są one po prostu nazywane TCP i UDP.

- TCP jest jednym z najczęściej używanych protokołów korzystających z Internetu.

- TCP jest rozmową dwukierunkową.

- TCP koncentruje się na stabilności.

- Pakiety zostaną poinstruowane i ponumerowane.

- Pakiety będą sprawdzane pod kątem błędów.

UDP

UDP nie wykona wszystkich kontroli błędów wykonanych przez TCP

- Błąd sprawdzania wolniejszych punktów w dół.

- Paczki są po prostu dostarczane do odbiorcy.

Wykorzystywany, gdy pożądana jest prędkość, a także wymagana będzie modyfikacja błędu

- Transmisje na żywo

Wniosek - rodzaje protokołów sieciowych

Chociaż starsza idea sieci jest zwykle fundamentalna w prawie wszystkich częściach kultury, sieci komputerowe, a także protokoły trwale zmieniły sposób, w jaki ludzie pracują, działają i łączą się. Tworzenie sieci silnie wkraczających w obszary egzystencji, których nikt nie przewidział, dodatkowo wzmacnia nas w przyszłości. Pojawią się nowe protokoły i wymagania, nowe aplikacje będą mogły zostać opracowane, a nasze czasy życia zostaną prawdopodobnie dodatkowo zmienione i ulepszone.

Polecane artykuły

Jest to przewodnik po typach protokołów sieciowych. Tutaj omawiamy różne typy protokołów ze szczegółowymi objaśnieniami. Możesz także przejrzeć nasze inne sugerowane artykuły, aby dowiedzieć się więcej -

- Urządzenia sieciowe

- Strategie sieciowe

- Sprzęt komputerowy a sieć

- Pytania do wywiadu sieciowego

- Urządzenia zapory ogniowej

- Co to jest router?

- SSH vs SSL | 8 najważniejszych różnic i porównań