Różnica między szyfrem strumieniowym a szyfrem blokowym

W tym artykule Szyfrowanie strumieniowe a szyfrowanie blokowe, zarówno szyfr szyfrujący, jak i szyfr blokowy są technikami stosowanymi do szyfrowania i deszyfrowania, tj. Do konwersji zwykłego tekstu na tekst zaszyfrowany i tekstu zaszyfrowanego na zwykły tekst. Obie metody mają swój cel i metody. Obie techniki są używane w tym samym celu, ale istnieją różnice w ich metodach i pracy. Omówimy także różnicę między szyfrem strumieniowym a szyfrem blokowym. Szyfrowanie strumieniowe to technika polegająca na szyfrowaniu jednego bitu zwykłego tekstu na raz. Deszyfrowanie odbywa się również pojedynczo.

Szyfr blokowy to technika polegająca na szyfrowaniu jednego bloku zwykłego tekstu na raz. Odszyfrowywanie jest również przeprowadzane po jednym bloku na raz. Zasadniczo istnieją dwa najpopularniejsze typy szyfrowania i deszyfrowania tekstu. Szyfry Bloków szyfrują cały blok. Przesyłaj szyfry, które szyfrują poprzez ciągłe przyjmowanie jednej cyfry / elementu i wytwarzają jeden element naraz. Szyfr blokowy można utworzyć z danego szyfru strumieniowego, po prostu szyfrując cały blok za pomocą szyfru strumieniowego, ale nie można utworzyć szyfru strumieniowego z szyfru blokowego.

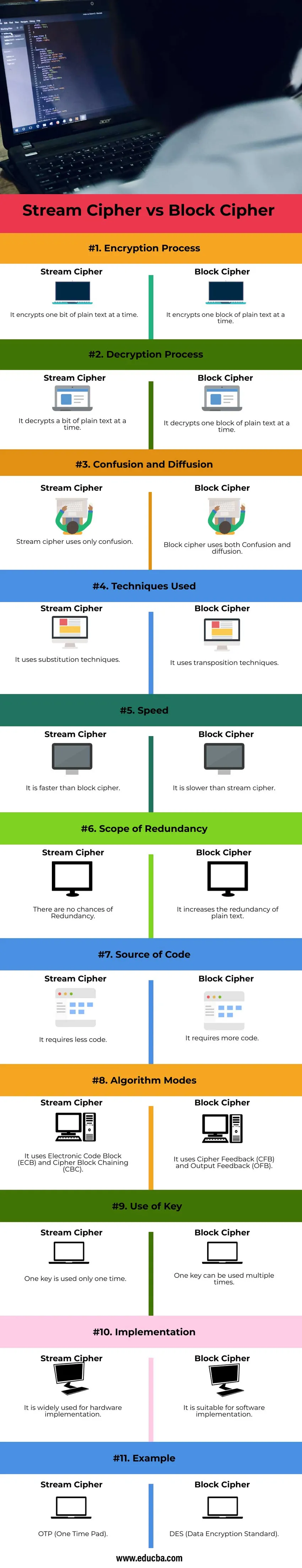

Bezpośrednie porównanie szyfru strumieniowego z szyfrem blokowym (infografiki)

Poniżej znajduje się 11 najlepszych porównań między Stream Cipher a Block Cipher :

Kluczowe różnice między szyfrowaniem strumieniowym a szyfrowaniem blokowym

Omówmy niektóre z głównych kluczowych różnic między Stream Cipher a Block Cipher :

- W szyfrowaniu strumieniowym szyfrowanie odbywa się krok po kroku, podczas gdy w szyfrach blokowych odbywa się to blok po bloku.

- W szyfrowaniu strumieniowym deszyfrowanie odbywa się również krok po kroku, podczas gdy w szyfrach blokowych odbywa się to krok po kroku.

- Szyfr strumieniowy opiera się na technikach podstawiania, takich jak szyfr Cezara, zmodyfikowany szyfr Cezara, szyfr monoalfabetyczny, szyfr homofoniczny, szyfr podstawienia polygram, szyfr polialfabetyczny, szyfr Playfair i szyfr Hill.

- Blokowy szyfr opiera się na technikach transpozycji, takich jak technika ogrodzenia kolejowego, technika transpozycji kolumnowej, szyfr Vernam i szyfr książki.

- Szyfr strumieniowy używa zamieszania, aby upewnić się, że nie daje wskazówek na temat zwykłego tekstu, podczas gdy szyfr szyfrowy używa zarówno zamieszania, jak i dyfuzji.

- Szyfr strumieniowy jest szybszy niż szyfr blokowy, podczas gdy szyfr szyfrowy jest wolniejszy.

- W szyfrze strumieniowym jeden klucz jest używany jeden raz, natomiast w bloku klucz szyfrowy może być ponownie użyty.

- Szyfr strumieniowy wymaga mniej kodu niż szyfr blokowy.

- Strumień szyfru nie składa się ze złożonego algorytmu lub procesu jako szyfrów blokowych.

- Zaimplementowanie szyfru strumieniowego w sprzęcie jest proste niż w przypadku szyfru blokowego.

- Nadmiarowość jest mniejsza w szyfrowaniu strumieniowym, podczas gdy szyfr blokowy zwiększa redundancję.

Szyfr strumieniowy służy do bezpiecznego połączenia SSL w sieci, podczas gdy szyfr blokowy służy do szyfrowania bazy danych i plików. - Szyfrowanie może być wdrażane krok po kroku w szyfrach strumieniowych i natychmiast, gdy nowe dane są dostępne do przetwarzania, więc przychodzący bit automatycznie wygeneruje bit wychodzący bez buforowania danych wejściowych. Z drugiej strony, szyfry blokowe wymagają pełnego bloku danych poprzez zastosowanie schematu wypełniania, który ma zostać zebrany przed wygenerowaniem pierwszego bitu wyjściowego.

Tabela porównawcza szyfru strumieniowego z szyfrem blokowym

Poniższa tabela podsumowuje porównania między Stream Cipher a Block Cipher :

| Podstawa porównania między szyfrem strumieniowym a szyfrem blokowym | Strumień szyfru |

Blokuj szyfr |

| Proces szyfrowania | Zaszyfrowuje po jednym kawałku zwykłego tekstu. | Zaszyfrowuje jeden blok zwykłego tekstu na raz. |

| Proces odszyfrowywania | Jednocześnie odszyfrowuje trochę zwykłego tekstu. | Jednocześnie odszyfrowuje jeden blok zwykłego tekstu. |

| Zamieszanie i rozproszenie | Szyfr strumieniowy używa tylko pomieszania. | Blokowy szyfr używa zarówno Zamieszania, jak i dyfuzji. |

| Zastosowane techniki | Wykorzystuje techniki substytucji | Wykorzystuje techniki transpozycji. |

| Prędkość | Jest szybszy niż szyfr szyfrowy. | Jest wolniejszy niż szyfr strumieniowy. |

| Zakres redundancji | Nie ma szans na redundancję. | Zwiększa redundancję zwykłego tekstu. |

| Źródło kodu | Wymaga mniej kodu. | Wymaga więcej kodu. |

| Tryby algorytmu | Wykorzystuje elektroniczny kod blokowy (EBC) i łańcuch szyfrowania bloków (CBC). | Wykorzystuje szyfrowanie zwrotne (CFB) i wyjściowe sprzężenie zwrotne (OFB). |

| Korzystanie z klucza | Jeden klucz jest używany tylko raz. | Z jednego klucza można korzystać wiele razy. |

| Realizacja | Jest szeroko stosowany do implementacji sprzętu. | Nadaje się do implementacji oprogramowania. |

| Przykład | OTP (One Time Pad). | DES (Data Encryption Standard). |

Wniosek

W tym artykule widzieliśmy, jak działa szyfr strumieniowy w porównaniu do szyfru blokowego i jak różnią się one od kluczowych punktów. Mam nadzieję, że ten artykuł okaże się pomocny.

Polecane artykuły

Jest to przewodnik po najważniejszej różnicy między Stream Cipher a Block Cipher. Tutaj omawiamy również różnice między kluczami Stream Cipher a Block Cipher oraz tabelę porównawczą z infografikami. Możesz także zapoznać się z następującymi artykułami, aby dowiedzieć się więcej -

- Jakie są 7 najlepszych rodzajów szyfrów?

- Przegląd technik kryptograficznych

- Haskell vs Erlang | Porównanie 6 najlepszych

- Najważniejsze różnice - Jira vs Github