Wprowadzenie do trybów Block Cipher

Istnieją dwa rodzaje algorytmów, jeden to szyfr strumieniowy, a drugi to szyfr szyfrowy. W tym artykule zobaczymy tryby działania szyfru blokowego. Wcześniej omówiono szyfr blokowy. Blokowanie szyfrów to technika szyfrowania, w której szyfrowanie i deszyfrowanie odbywa się blok po bloku. Szyfruje jeden blok tekstu na raz i odszyfrowuje jeden blok zaszyfrowanego tekstu na raz. Bloki użyte w tym procesie mają 64 bity lub więcej.

Blokuj tryby szyfrowania

Istnieje 5 trybów działania w szyfrze blokowym.

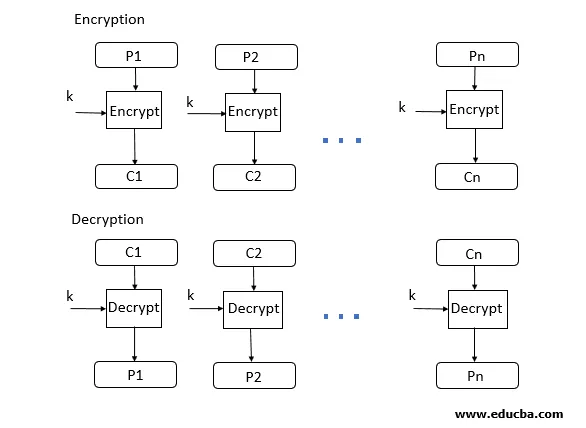

1. Tryb EBC

- Tryb EBC to skrót od Electronic Code Block Mode. Jest to jeden z najprostszych trybów działania. W tym trybie zwykły tekst jest dzielony na blok, w którym każdy blok ma 64 bity. Następnie każdy blok jest szyfrowany osobno. Ten sam klucz służy do szyfrowania wszystkich bloków. Każdy blok jest szyfrowany za pomocą klucza i tworzy blok zaszyfrowanego tekstu.

- Po stronie odbiornika dane są podzielone na blok, każdy z 64 bitów. Ten sam klucz, który jest używany do szyfrowania, służy do deszyfrowania. Zajmuje 64-bitowy tekst zaszyfrowany i za pomocą klucza przekształca tekst zaszyfrowany na zwykły tekst.

- Ponieważ ten sam klucz jest używany do szyfrowania wszystkich bloków, jeśli blok zwykłego tekstu zostanie powtórzony w oryginalnej wiadomości, to odpowiedni blok tekstu zaszyfrowanego również się powtórzy. Ponieważ ten sam klucz jest używany dla wszystkich bloków, aby uniknąć powtórzenia bloku, tryb EBC jest używany tylko dla małej wiadomości, w której powtarzanie bloku zwykłego tekstu jest mniejsze.

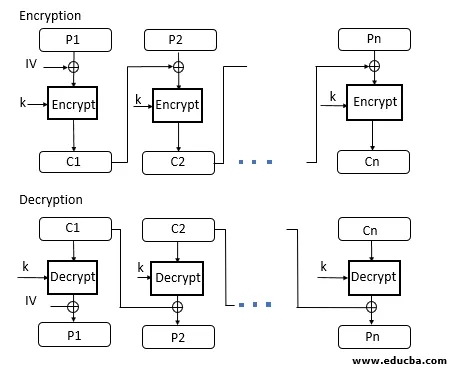

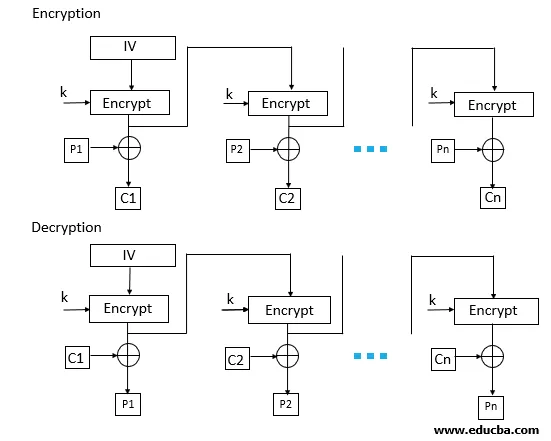

2. Tryb CBC

- Tryb CBC oznacza tryb bloku szyfru po stronie nadawcy, zwykły tekst jest podzielony na bloki. W tym trybie używany jest IV (wektor inicjalizacji), który może być losowym blokiem tekstu. IV służy do tego, aby tekst zaszyfrowany każdego bloku był unikalny.

- Pierwszy blok zwykłego tekstu i IV łączy się za pomocą operacji XOR, a następnie szyfruje wynikową wiadomość za pomocą klucza i tworzy pierwszy blok tekstu zaszyfrowanego. pierwszy blok tekstu zaszyfrowanego jest używany jako IV dla drugiego bloku zwykłego tekstu. taka sama procedura zostanie zastosowana dla wszystkich bloków zwykłego tekstu.

- Po stronie odbiorcy tekst zaszyfrowany jest podzielony na bloki. Pierwszy blokowy tekst zaszyfrowany jest odszyfrowywany przy użyciu tego samego klucza, który jest używany do szyfrowania. Odszyfrowany wynik będzie XOR z IV i będzie stanowić pierwszy blok zwykłego tekstu. Drugi blok tekstu zaszyfrowanego jest również odszyfrowywany przy użyciu tego samego klucza, a wynikiem odszyfrowania będzie XOR z pierwszym blokiem tekstu zaszyfrowanego i utworzy drugi blok zwykłego tekstu. Ta sama procedura jest stosowana dla wszystkich bloków.

- Tryb CBC zapewnia, że jeśli blok zwykłego tekstu zostanie powtórzony w oryginalnej wiadomości, wygeneruje inny tekst zaszyfrowany dla odpowiednich bloków.

Zauważ, że klucz używany w trybie CBC jest taki sam, różni się tylko IV, który jest inicjowany w punkcie początkowym.

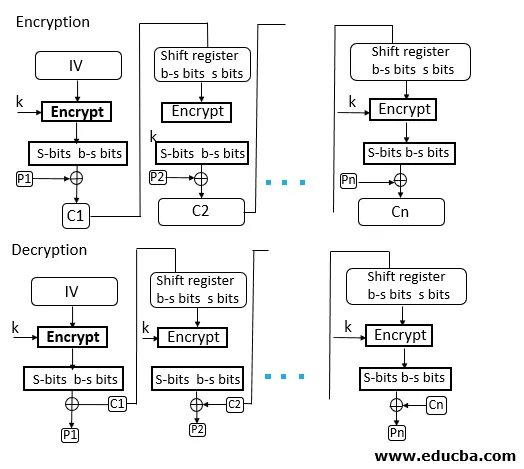

3. Tryb CFB

- Tryb CFB oznacza tryb sprzężenia zwrotnego szyfru. W tym trybie dane są szyfrowane w postaci jednostek, w których każda jednostka ma 8 bitów.

- Podobnie jak tryb łączenia bloków szyfrów, inicjowana jest IV. IV jest przechowywany w rejestrze zmianowym. Jest szyfrowany za pomocą klucza i tworzy tekst zaszyfrowany.

- Teraz skrajnie lewe j bitów zaszyfrowanego IV to XOR z pierwszymi j bitami zwykłego tekstu. ten proces utworzy pierwszą część tekstu zaszyfrowanego i ten tekst zaszyfrowany zostanie przesłany do odbiornika.

- Teraz bity IV są przesunięte w lewo o j bit. dlatego pozycja po prawej stronie rejestru przesuwnego ma teraz nieprzewidywalne dane. te skrajnie prawe pozycje j są teraz zapisywane z tekstem zaszyfrowanym. proces zostanie powtórzony dla wszystkich jednostek tekstu jawnego.

4. Tryb OFB

- Tryb OFB oznacza tryb sprzężenia zwrotnego wyjściowego. Tryb OFB jest podobny do trybu CDB, jedyną różnicą jest CFB, zaszyfrowany tekst jest wykorzystywany do następnego etapu procesu szyfrowania, podczas gdy w OFB dane wyjściowe szyfrowania IV są wykorzystywane do następnego etapu procesu szyfrowania.

- IV jest szyfrowany za pomocą klucza i postaci zaszyfrowanej IV. Zwykły tekst i skrajnie lewe 8 bitów zaszyfrowanego IV są łączone przy użyciu XOR i tworzą tekst zaszyfrowany.

- W następnym etapie zaszyfrowany tekst z poprzedniego etapu jest używany jako IV do następnej iteracji. ta sama procedura jest stosowana dla wszystkich bloków.

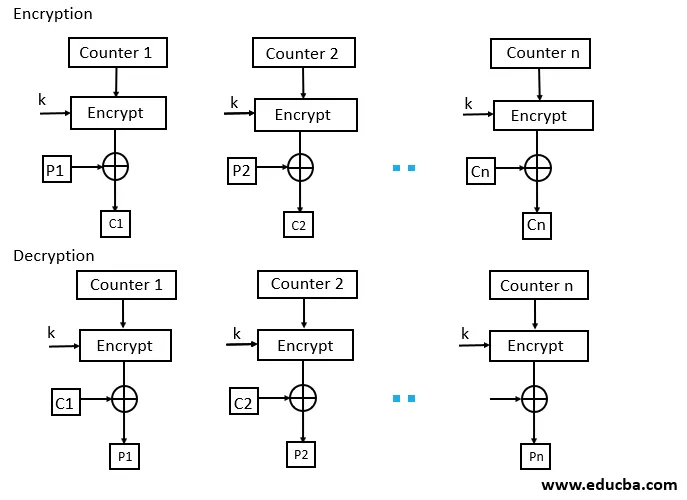

5. Tryb CTR

- Tryb CTR oznacza tryb licznika. Ponieważ nazwa jest licznikiem, używa sekwencji liczb jako danych wejściowych dla algorytmu. gdy blok jest szyfrowany, do wypełnienia następnego rejestru używana jest następna wartość licznika.

Uwaga: wartość licznika zostanie zwiększona o 1. - W celu szyfrowania pierwszy licznik jest szyfrowany za pomocą klucza, a następnie zwykły tekst to XOR z zaszyfrowanym wynikiem w celu utworzenia tekstu zaszyfrowanego.

- Licznik zostanie zwiększony o 1 dla następnego etapu i ta sama procedura będzie przestrzegana dla wszystkich bloków. Do odszyfrowania zostanie użyta ta sama sekwencja. Tutaj, aby przekonwertować tekst zaszyfrowany na zwykły tekst, każdy tekst zaszyfrowany ma format XOR z zaszyfrowanym licznikiem. W następnym etapie licznik zostanie zwiększony o to samo, co zostanie powtórzone dla wszystkich bloków tekstu zaszyfrowanego.

Polecane artykuły

Jest to przewodnik po blokowych trybach szyfrowania operacji. Tutaj widzieliśmy tryby działania Block Cipher z ich szczegółowym procesem szyfrowania i deszyfrowania. Możesz także zapoznać się z następującymi artykułami, aby dowiedzieć się więcej -

- Rodzaje szyfrów

- Algorytmy symetryczne

- Techniki kryptograficzne

- Algorytm szyfrowania