Wprowadzenie do szyfrowania klucza symetrycznego

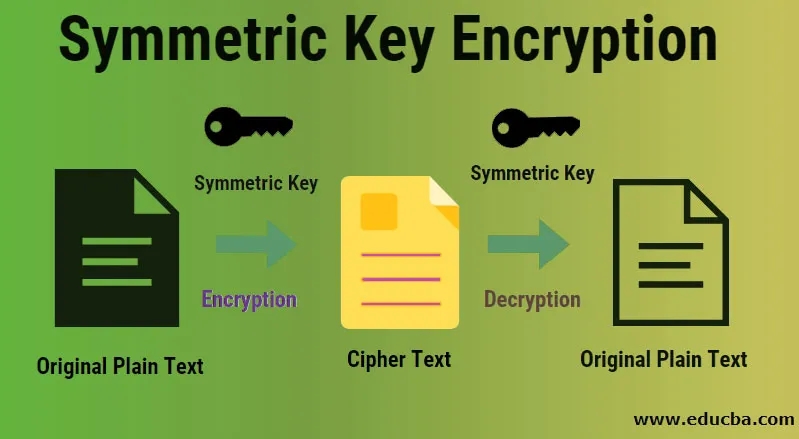

Szyfrowanie kluczem symetrycznym jest definiowane jako rodzaj techniki szyfrowania, w której do szyfrowania i deszyfrowania wiadomości elektronicznych wykorzystywany jest tylko jeden tajny klucz, który jest jednocześnie tajnym kluczem.

Są to algorytmy stosowane w przypadku kryptografii i wykorzystują ten sam rodzaj kluczy dla wszystkich rodzajów technik szyfrowania, które są związane zarówno z szyfrowaniem zwykłego tekstu, jak i deszyfrowaniem blokowego tekstu zaszyfrowanego. Klawisze mogą mieć identyczny kształt i strukturę lub może istnieć prosty rodzaj transformacji, który występuje podczas przechodzenia między klawiszami. Klucze jako całość służą do reprezentowania wspólnej tajemnicy między jedną lub dwiema stronami, którą można skutecznie wykorzystać do utrzymania łącza informacji na zasadzie prywatnej. Taka konstrukcja, w której obie strony mają równy dostęp do tajnego klucza, jest krytyczną wadą szyfrowania opartego na symetrii.

Nie dzieje się tak w przypadku szyfrowania kluczem asymetrycznym lub techniki szyfrowania opartej na kluczu publicznym. Klucze symetryczne mogą korzystać z szyfrów blokowych lub szyfrów strumieniowych. Korzystając z tego szyfrowania, upewniasz się, że dane są konwertowane na zaszyfrowaną formę, której nie może zrozumieć nikt, kto nie ma dostępu do tajnego klucza do odszyfrowania. Gdy docelowy odbiorca, który ma dostęp do tego klucza, wejdzie w posiadanie wiadomości, upewniamy się, że algorytm odwraca stan akcji, dzięki czemu wiadomość powraca do pierwotnej i zrozumiałej formy.

Zrozumienie

- Jak już wspomniano w przypadku techniki szyfrowania kluczem symetrycznym, tylko jeden klucz, znany również jako klucz tajny, służy zarówno do szyfrowania, jak i deszyfrowania informacji elektronicznych. Dlatego oba podmioty uczestniczące w procesie szyfrowania klucza symetrycznego muszą upewnić się, że jeden klucz jest współużytkowany przez obie grupy stron. Ta metoda jest mniej niezawodna w porównaniu z szyfrowaniem kluczem asymetrycznym, ponieważ ta technika wykorzystuje zarówno klucze publiczne, jak i prywatne do celów deszyfrowania i szyfrowania.

- W przypadku szyfrowania kluczem symetrycznym tajny klucz, który jest w posiadaniu obu stron, może być dowolnym hasłem lub hasłem lub może być również losowym ciągiem liter lub cyfr, które zostały wygenerowane przez bezpieczny generator liczb losowych (RNG). Ten RNG służy do krytycznych aplikacji, takich jak szyfrowanie bankowe, w których klucze symetryczne muszą zostać opracowane przy użyciu RNG, który jest również standardem branżowym, takim jak FIPS 140-2.

W jaki sposób szyfrowanie kluczem symetrycznym sprawia, że praca jest tak łatwa

Symetryczne szyfrowanie klucza nie musi opierać się na osobnych kluczach prywatnym i publicznym, jak ma to miejsce w przypadku technologii szyfrowania kluczem asymetrycznym. Wykorzystuje prosty wspólny klucz, który można wykorzystać do przesyłania danych i informacji za pomocą algorytmów szyfrowania i deszyfrowania. W związku z tym odszyfrowanie pojedynczego klucza wiąże się z mniejszą złożonością niż w przypadku odszyfrowania dwóch kluczy, dlatego łatwiej jest z nim pracować.

Co możesz zrobić z szyfrowaniem kluczem symetrycznym?

Można tego użyć w przypadku RC6, DES, RC5, AES, RC4, Blowfish, Twofish, CAST5, Serpent, 3DES, Skipjack, IDEA, Safer ++ itp. Jest to ogólnie używane do osiągnięcia wielu prymitywów kryptograficznych niż normalne lub podstawowe szyfrowanie techniki. Podczas szyfrowania wiadomości nie można zagwarantować, że treść wiadomości nie zostanie zmieniona po zaszyfrowaniu. W związku z tym dodawany jest kod uwierzytelnienia wiadomości wraz z tekstem zaszyfrowanym, aby mieć pewność, że zmiany wprowadzone w tekście zaszyfrowanym zostaną dobrze odnotowane przez stronę odbiorczą.

Zalety

1. Wyjątkowo bezpieczny: Ten algorytm jest niezwykle bezpiecznym algorytmem, ponieważ do wszystkich rodzajów transakcji wykorzystywany jest tylko jeden klucz.

2. Względnie szybki: Jest to szybszy algorytm, ponieważ z tymi algorytmami wiąże się niewiele skomplikowana struktura.

3. Łatwiejsza i mniej złożona struktura: ten algorytm jest bardziej wydajny i stosunkowo mniej skomplikowany.

Dlaczego powinniśmy używać szyfrowania kluczem symetrycznym?

Powinniśmy korzystać z tego szyfrowania, ponieważ zapewnia to, że bezpieczeństwo nie jest zagrożone, co jest kluczowym standardem, szczególnie dla wszystkich aplikacji bankowych i innych krytycznych firm intensywnie przetwarzających dane. Powinniśmy również skorzystać z tego algorytmu ze względu na jego stosunkowo szybsze tempo w porównaniu z innymi algorytmami tej samej ligi.

Przyszły zakres

Zakres tych kluczy polega na tym, że są one generowane, które są używane z wieloma podanymi zestawami algorytmów, zwanymi w szczególności kryptosystemami, które leżą do momentu, aż algorytmy te zostaną użyte do wykonania jednej transakcji lub do wysłania i odebrania jednej lub drugiej formy pakiet wiadomości. Po dostarczeniu danych do zamierzonego odbiorcy zakres szyfrowania klucza symetrycznego znika, ponieważ klucz jest następnie niszczony i tworzony jest nowy klucz dla innego zestawu danych.

Dlaczego tego potrzebujemy?

Dane mają krytyczne znaczenie, a ich zabezpieczenie jest jednym z głównych wyzwań, z którymi zmagają się dziś duże przedsiębiorstwa i banki. Dane w postaci zwykłego tekstu mogą być łatwo modyfikowane i przetwarzane przez atakującego lub hakera. Dlatego zabezpieczanie tych krytycznych informacji staje się obowiązkowe, a następnie wchodzą w grę algorytmy i techniki, takie jak szyfrowanie kluczem symetrycznym.

W jaki sposób technologia szyfrowania kluczem symetrycznym pomoże ci w rozwoju kariery?

Zabezpieczanie danych jest jednym z głównych wyzwań, przed którymi stoi dziś wiele firm. Dlatego jeśli nauczysz się technik takich jak symetryczne lub asymetryczne techniki szyfrowania klucza, zobaczysz swoją drogę w dziale cyberprzestępczości, działach kryptograficznych, etycznym hakowaniu i innych instytutach badawczych opartych na DoD.

Polecane artykuły

Jest to przewodnik po szyfrowaniu klucza symetrycznego. Tutaj omawiamy działanie, zastosowania, potrzebę, przyszły zakres, zalety i jak ta technologia pomoże ci w rozwoju kariery. Możesz także przejrzeć nasze inne sugerowane artykuły, aby dowiedzieć się więcej -

- Kryptografia a szyfrowanie

- Algorytm DES

- Co to jest przepełnienie bufora?

- Buforowanie HTTP

- Rodzaje szyfrów

- Generator liczb losowych w Matlabie

- Generator liczb losowych w C #

- Generator liczb losowych w JavaScript

- Stream Cipher vs Block Cipher