Co to są testy stanu przejściowego?

Testowanie stanu przejściowego jest znane jako technika testowania oprogramowania, w którym zmiany warunków wejściowych powodują zmiany stanu w testowanej aplikacji, czyli AUT.

Testowanie stanu przejściowego jest również testem czarnej skrzynki, w którym tester widzi zachowanie aplikacji, która jest testowana, dla różnych warunków wejściowych, które występują w sekwencji. W tym przypadku tester podaje nam zarówno pozytywne, jak i negatywne wartości wejściowe, a następnie rejestruje zachowanie systemu. Jest to również model, na którym oparty jest system, a także testy. Każdy z tych, z których otrzymujesz różne dane wyjściowe dla tego samego wejścia zależnego od stanu, który wystąpił wcześniej, nazywa się systemem stanu skończonego.

Kiedy stosować testowanie stanu przejściowego?

- Testowanie stanu przejściowego jest stosowane, gdy tester testuje aplikację, biorąc pod uwagę skończony zestaw wartości wejściowych.

- Może być również używany za każdym razem, gdy tester testuje sekwencję zdarzeń, które mają miejsce w testowanej aplikacji, to znaczy, że spowoduje to zachowanie aplikacji testowej w sekwencji wartości wejściowych.

Można go również używać, gdy testowany system ma zależność od zdarzeń lub wartości w przeszłości.

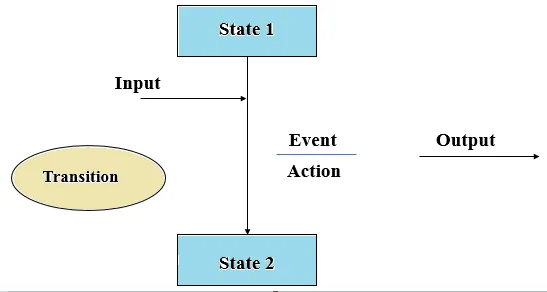

Schemat przejścia stanu pokazuje stany w postaci tekstów w ramkach, a przejście pokazano za pomocą strzałek. Schemat przejścia do stanu nazywany jest również wykresem stanu lub wykresem. Jest to również bardzo przydatne w identyfikacji prawidłowych przejść.

Jak przeprowadzić test przejścia między stanami (uwzględnij przykłady)

Przykład 1 :

Załóżmy funkcjonalność systemu ATM, w przypadku gdy użytkownik wprowadzi nieprawidłowe hasło trzy razy z rzędu konto zostanie zablokowane.

Jednak w tym samym systemie, w przypadku gdy użytkownik wprowadzi prawidłowe hasło w jednej z trzech kolejnych prób, użytkownik zostanie pomyślnie zalogowany. Jednak w przypadku, gdy użytkownik wprowadzi nieprawidłowe hasło po raz pierwszy lub drugi, zostanie poproszony o ponowne wprowadzenie hasła. I w końcu, jeśli użytkownik wpisze nieprawidłowe hasło po raz trzeci, jego konto zostanie zablokowane.

Gdy tak się stanie, użytkownik wprowadza poprawny kod PIN, jest zalogowany w stanie, w którym udzielono dostępu, aw przypadku kluczy w niewłaściwym haśle podane zostanie kolejne polecenie, a jeśli powtórzy swoje działanie po raz trzeci, zablokowany stan konta to osiągnął

Tabela stanu przejściowego

| Prawidłowy kod PIN | Niepoprawny PIN | |

| D1) Uruchom | D5 | D2 |

| D2) Pierwsza próba | D5 | D3 |

| D3) 2. próba | D5 | D4 |

| D4) 3. próba | D5 | D6 |

| D5) Przyznany dostęp | - | - |

| D6) Konto zablokowane | - | - |

Jak podano w powyższej tabeli, ilekroć użytkownik wprowadzi odpowiedni kod PIN, stan jest przenoszony do D5, który nazywa się stanem dostępu przyznanego. Ale w przypadku, gdy klucze użytkownika w niewłaściwym pinie zostaną przeniesione do następnego stanu. Jeśli jednak zrobi to samo w przypadku trzeciej próby, będzie w stanie, w którym jego konto zostanie zablokowane.

Przykład 2:

Na ekranie logowania do rezerwacji przy założeniu, że musisz wpisać poprawną nazwę agenta oraz hasło, aby uzyskać dostęp do aplikacji do rezerwacji lotów.

Dałby nam dostęp do aplikacji z odpowiednim hasłem i nazwą użytkownika, ale czy wiesz, co by się stało, gdybyś wprowadził nieprawidłowe hasło.

Ta aplikacja również zezwala tylko na trzy próby, a jeśli użytkownicy wprowadzą nieprawidłowe hasło w systemie 4. próby, aplikacja zamknie się automatycznie.

Wykresy stanu są przydatne do określania prawidłowych przejść, które wymagają testowania. W tym przypadku testowanie wraz z odpowiednim pinem, a także z niewłaściwym pinem jest obowiązkowe.

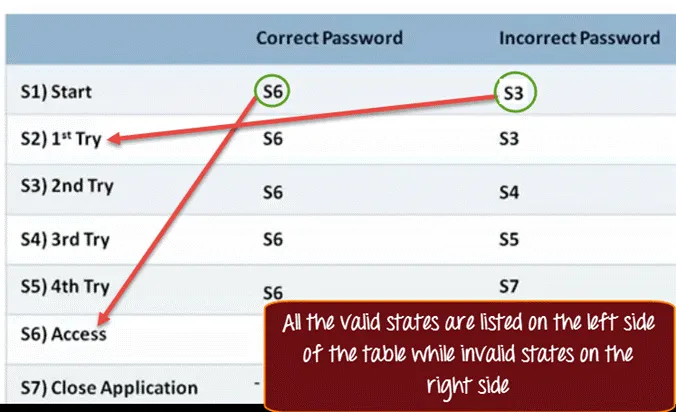

Możemy również użyć tabeli stanów do określenia nieprawidłowych przejść systemowych.

W tabeli stanów każdy prawidłowy stan znajduje się po lewej stronie tabeli, a zdarzenia, które je powodują, znajdują się powyżej.

Wszystkie komórki oznaczają, że system stanu w końcu przeniósłby się za każdym razem, gdy ma miejsce odpowiednie zdarzenie.

Weźmy przykład. Gdy znajdujesz się w stanie D1, następnie podajesz prawidłowe hasło, a następnie zostajesz przeniesiony do stanu D6, czyli stanu przyznanego dostępu. W przypadku, gdy wprowadzimy nieprawidłowe hasło przy pierwszej próbie, zostaniesz przeniesiony do stanu D3 lub dostaniesz drugą próbę.

W podobny sposób możemy przewidzieć pozostałe stany.

Podkreśliliśmy dwa niepoprawne stany za pomocą tej metody. Załóżmy, że jesteśmy w stanie S6, co oznacza, że jesteśmy już zalogowani do aplikacji, a następnie otwieramy inne wystąpienie rezerwacji lotu, a następnie wprowadzamy prawidłowe lub błędne hasła tylko dla tego samego agenta. Odpowiedź systemu na taki stan musi zostać zakończona.

Zalety

- Ta technika testowania czarnej skrzynki zapewnia obrazową / tabelaryczną reprezentację zachowania systemu, co pozwoli testerowi na ukończenie, a także zrozumienie zachowania systemu w efektywny sposób.

- Korzystając z tego testu, tester techniki jest w stanie zweryfikować, czy wszystkie warunki są spełnione przy użyciu tego konkretnego testu. Ponadto wyniki są również rejestrowane.

Niedogodności

- Najbardziej podstawową wadą techniki testowania przejścia przez stan jest to, że nie możemy nigdy polegać na tej procedurze za każdym razem. Weźmy przykład. W przypadku, gdy system nieskończony system, czyli nie jest w kolejności sekwencyjnej, nie możemy użyć tej techniki.

- Drugą wadą testów przejścia do stanu jest to, że musimy wspomnieć o każdym możliwym stanie systemu. Chociaż jest to poprawne dla wszystkich mniejszych, sprowadza się to do większych, ponieważ istnieje postęp wykładniczy, jeśli chodzi o liczbę stanów.

Polecane artykuły

To był przewodnik po stanowych testach przejścia. Tutaj omawiamy podstawowe pojęcia, przykłady, zalety i wady testowania stanu przejściowego. Możesz także spojrzeć na następujący artykuł, aby dowiedzieć się więcej -

- Testy funkcjonalne a testy niefunkcjonalne

- Co to jest marketing cyfrowy?

- Testy integracji systemu

- Narzędzia do testowania penetracji